Sécurité de l'Infrastructure IT

✔️ Windows

✔️ Linux

✔️ Virtualisation sécurisée

✔️ Chiffrement

✔️ RAID

✔️ Permissions

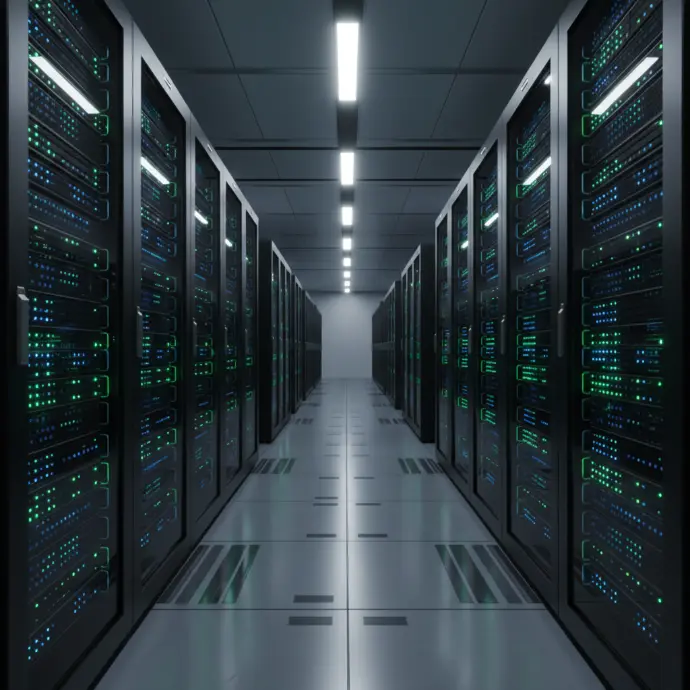

✔️ Salle serveur

✔️ Badges

✔️ Droits d'accès

✔️ Monitoring

✔️ Logs

✔️ Supervision

Fonctions avancées configurées

Pare-feu serveur

Configuration de règles de filtrage avancées pour protéger vos serveurs des accès non autorisés.

Blocage ports sensibles

Fermeture des ports inutilisés et restriction des accès aux services critiques (RDP, SSH, SQL).

Permissions strictes

Gestion fine des droits d’accès selon le principe du moindre privilège.

Antivirus serveur

Protection en temps réel contre les malwares, ransomwares et menaces avancées.

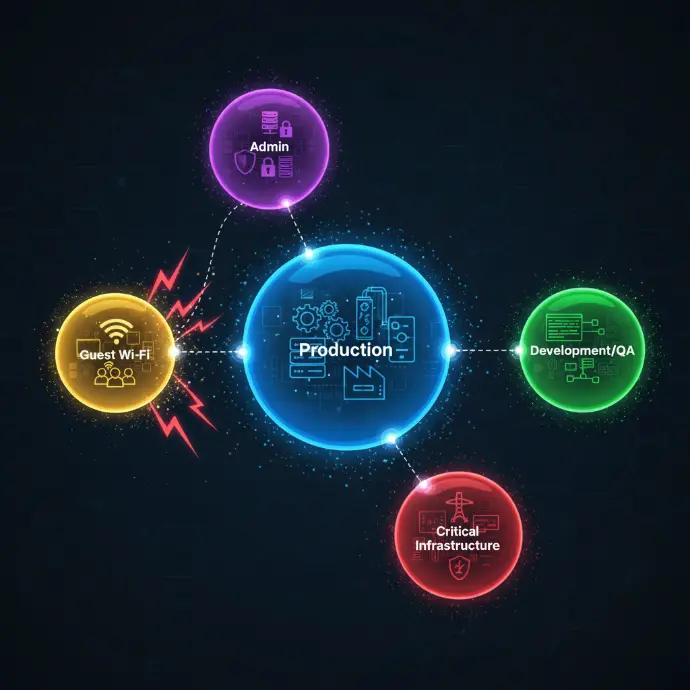

Isolation VLAN

Segmentation réseau pour isoler les serveurs critiques et limiter la propagation des menaces.

Sauvegardes isolées

Sauvegardes hors ligne ou air-gapped pour une protection contre les ransomwares.

Scans de vulnérabilités

Analyses régulières pour détecter les failles de sécurité et les corriger proactivement.

Processus de sécurisation

Audit complet de l’infrastructure

Analyse approfondie de votre infrastructure : serveurs, réseau, stockage, accès et configurations.

Identification des failles & risques

Détection des vulnérabilités, mauvaises configurations et points d’entrée potentiels pour les attaquants.

Mise en place d’un plan de sécurisation

Définition d’un plan d’action priorisé avec les mesures de sécurité à implémenter.

Installation des protections

Déploiement des solutions de sécurité : pare-feu, antivirus, EDR, segmentation réseau.

Tests d’intrusion internes

Simulation d’attaques pour valider l’efficacité des protections mises en place.

Documentation & schéma réseau

Création de la documentation technique et des schémas d’architecture sécurisée.

Maintenance & surveillance continue

Monitoring 24/7, mises à jour de sécurité et réponse aux incidents.

Durcissement des serveurs et environnements critiques

Nous appliquons des normes strictes pour sécuriser vos environnements :

Durcissement Windows Server & Linux

Permissions d’accès administrateur limitées

Monitoring système

Restrictions RDP/SSH

Antivirus/EDR serveur

Journaux et logs centralisés

Matériel & technologies que nous utilisons

La plupart des entreprises sont vulnérables sans le savoir

90%

des attaques ciblent des infrastructures mal configurées.

Protégez votre infrastructure contre les menaces et garantissez la continuité de vos activités.

Sécurisation du réseau de votre entreprise

Nous auditons, configurons et renforçons votre réseau interne :

Pare-feu professionnel

Segmentation (VLAN)

Filtrage des flux

Protection contre les intrusions

Accès VPN sécurisé

Isolation des serveurs sensibles

FAQ – Sécurité de l'infrastructure

Protégez votre infrastructure IT contre les cyber menaces avec nos solutions de sécurité avancées.

La sécurité de l'infrastructure consiste à protéger vos serveurs, réseaux, équipements et données contre les cyberattaques, les pannes et les accès non autorisés. C'est le socle de votre sécurité IT, sans lequel toute votre entreprise est vulnérable.

Nous protégeons contre de nombreuses menaces : cyberattaques (ransomware, malware), intrusions, déni de service (DDoS), vols de données, pannes matérielles, erreurs humaines. Une approche multicouche pour une protection complète.

Nous déployons plusieurs outils : pare-feu nouvelle génération, systèmes de détection d'intrusion (IDS/IPS), antivirus serveurs, chiffrement, gestion des accès, surveillance 24h/24, sauvegardes automatiques et plans de continuité.

Nous mettons en place des plans de continuité (PCA/PRA) : sauvegardes régulières, réplication des données, serveurs de secours, procédures de restauration testées. En cas d'incident, votre activité redémarre rapidement.

Oui, nous réalisons des audits de sécurité complets : analyse de votre infrastructure, identification des vulnérabilités, tests d'intrusion, recommandations priorisées. L'audit est la première étape pour sécuriser efficacement votre IT.

Développez les compétences de vos équipes

Cybersécurité & bonnes pratiques utilisateurs

Outils collaboratifs & organisation digitale

ERP, CRM, GED & automatisation

Cloud, infrastructure & téléphonie

Conformité RGPD & sécurité des données

Formez vos équipes aux enjeux IT essentiels.

Nos derniers contenus

Découvrez les nouveautés dans notre entreprise !

Scanner de ports & vulnérabilités

Découvrez les ports ouverts et vulnérabilités exposées sur une adresse IP. Vérifiez instantanément si votre infrastructure est visible depuis Internet grâce à la base Shodan.

🔍 Données fournies par Shodan InternetDB — Base de données mondiale de scan Internet.

Audits IT gratuits ·

Cybersécurité certifiée · Cloud

sécurisé

Audits IT gratuits ·

Cybersécurité certifiée · Cloud

sécurisé